現代のプロセッサの世界では、別の脆弱性を見つけることはもはや驚くべきことではなく、セキュリティのレベルを上げるために元々設計されたテクノロジが攻撃者の道になることがあります。多くの研究者は、「パッチ」を取り除くことは不可能であり、プロセッサアーキテクチャの根底にある深い原則を変更する必要があると正しく信じています。

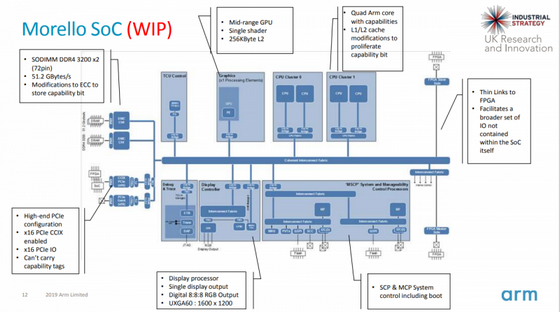

2010年からSRIインターナショナルとケンブリッジ大学によって開発されたそのようなプロジェクトの1つは、CHERIです。 Armは2019年に参加し、最近、スケーラブルな区画化ときめ細かいメモリコンテンツ保護というCHERIの2つのコア原則に基づいた最初のMorelloボードプロトタイプを発表しました。どちらの原則もハードウェアに実装されており、それ自体は新しいものではありません。

実際、私たちは標準的な命令セットの拡張について話していて、その助けを借りて、メモリを操作するときに間違いを犯しやすい言語を使用して書かれています(これは通常C / C +です) +)、深刻なセキュリティホールを作成することなくソフトウェアを動作させることができます。脆弱性の存在を排除するものではありませんが、OSコードとアプリケーションの慎重な区分化(つまり分離)は、起こりうる危害の領域を深刻に制限します。

特に、ロード/ストア命令およびフェッチ操作は、プロセッサによってハードウェアで許可されている必要があります。もちろん、これは高レベルの保護ではなく、1つを構築するための基本的な構成要素のセットです。コンパートメント化の原則はさらに単純です。従来のアーキテクチャで攻撃者がシステム全体を制御できる場合、OSとアプリケーションが互いに分離されていると、攻撃者は多くの小さな「セル」の1つにしか侵入せず、攻撃者の行動は防衛機構の信号として機能します。

Arm Morelloは、CHERIをベースにした最初のチップです。現在のハードウェア実装では、2.5GHzでクロックされる変更されたNeoverseN1(ARMv8.2)コアを使用しています。新しいプロセッサを搭載した最初のボードは、GoogleやMicrosoftなどのIT巨人、および関心のある教育機関を対象としています。現在、開発者は、標準のUNIXプログラムの一部である修正されたFreeBSDカーネル、およびその他のいくつかのアプリケーションを提供しています。既製のボードとプロセッサの出現により、ソフトウェアの適応プロセスは大幅に加速されるはずです。

2022-01-25 07:10:31

著者: Vitalii Babkin