프로세서의 현대 세계에서 또 다른 취약점을 발견하는 것은 더 이상 놀라운 일이 아니며 때로는 원래 보안 수준을 높이도록 설계된 기술이 공격자의 경로가 되는 경우가 있습니다. 많은 연구자들은 "패치"를 제거하는 것이 불가능하며 프로세서 아키텍처의 기본 원리를 변경하는 것이 필요하다고 올바르게 믿고 있습니다.

SRI International과 캠브리지 대학이 2010년부터 개발한 그러한 프로젝트 중 하나가 CHERI입니다. Arm은 2019년에 합류하여 최근 CHERI의 확장 가능한 구획화 및 세분화된 메모리 콘텐츠 보호의 두 가지 핵심 원칙을 기반으로 한 최초의 Morello 보드 프로토타입을 공개했습니다. 두 원칙 모두 하드웨어로 구현되며 그 자체로 새로운 것은 아닙니다.

사실, 우리는 표준 명령어 세트의 확장에 대해 이야기하고 있는데, 그 덕분에 메모리 작업 시 비교적 쉽게 실수를 할 수 있는 언어를 사용하여 작성했습니다(일반적으로 C/C + +) 심각한 보안 허점 없이 소프트웨어가 작동하도록 만들 수 있습니다. OS 코드와 애플리케이션의 신중한 구획화(즉, 분리)는 취약점의 존재를 배제하지 않지만 잠재적인 피해 영역을 심각하게 제한합니다.

특히 모든 로드/저장 명령 및 모든 페치 작업은 프로세서에 의해 하드웨어에서 승인되어야 합니다. 물론 이것은 높은 수준의 보호가 아니라 구축을 위한 기본 빌딩 블록 집합입니다. 구획화의 원리는 훨씬 더 간단합니다. 고전 아키텍처에서 공격자가 전체 시스템을 제어할 수 있는 경우 OS와 애플리케이션이 서로 격리되어 있으면 많은 작은 "셀" 중 하나에만 침투하고 그의 행동은 방어 기제에 대한 신호 역할을 합니다.

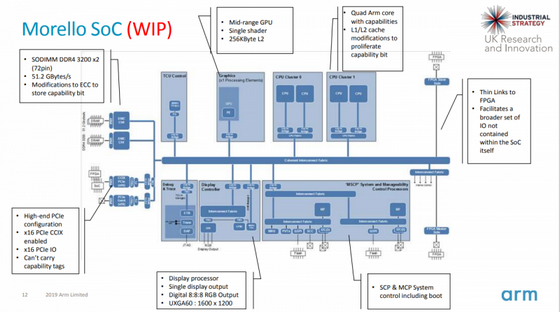

Arm Morello는 CHERI를 기반으로 한 최초의 칩입니다. 현재 하드웨어 구현은 2.5GHz로 클럭되는 수정된 Neoverse N1(ARMv8.2) 코어를 사용합니다. 새로운 프로세서가 장착된 첫 번째 보드는 Google 및 Microsoft와 같은 IT 거물과 관심 있는 교육 기관을 위한 것입니다. 현재 개발자는 표준 UNIX 프로그램의 일부인 수정된 FreeBSD 커널과 기타 응용 프로그램을 제공합니다. 기성품 보드와 프로세서의 출현으로 소프트웨어 적응 프로세스가 상당히 가속화되어야 합니다.

2022-01-25 07:10:31

작가: Vitalii Babkin